Скуд

Содержание:

Интеграция СКУД с другими системами безопасности

Многие объекты оборудованы обязательными система для обеспечения безопасности, к таким относятся: охранно-пожарные системами, установки с устройствами видеонаблюдения, осуществляющие визуальный контроль территории. Интеграция этих видов охранной деятельности с системой СКУД повышает эффективность работы каждой в отдельности.

Интеграция с системой видеонаблюдения

Совместная работа видеонаблюдения и контроля доступа может производится следующим образом.

- Камеры видеонаблюдения, которые размещаются на пунктах пропуска, имеют общее программное обеспечение с системой СКУД. Таким образом, производится анализ данных обеих систем, что увеличивает качество информации.

- Отслеживание перемещений с помощью видеокамер отдельных подозрительных лиц позволяет выявить владельцев чужих идентификаторов, что повышает эффективность работы самой системы СКУД по предотвращению несанкционированных проникновений.

- Поворотные видеокамеры могут получать сигналы с системы СКУД для поворота в нужное положение. Например, при входе в помещение некоторых лиц из базы данных СКУД, камеры поворачиваются в положение позволяющие наилучшим образом рассмотреть входящего.

- При участии системы СКУД с интегрированными в нее камерами наблюдения в ведение учета рабочего времени практически исключается вариант регистрации одними сотрудниками идентификаторов других во время прихода и ухода на рабочее место.

Интеграция с охранно-пожарной системой

Из основных преимуществ такой интеграции можно выделить следующие.

- С точки зрения улучшения охраны, система СКУД позволяет выполнить разделение зон доступа, что сделает возможным охранять не весь объект, а только часть его по приходу на эту территорию сотрудников.

- Система СКУД фиксирует все события, связанные с проходом и выходом через посты пропуска. Поэтому в случае чрезвычайных ситуаций можно будет легко определить, кто и когда посещал помещение, в котором произошло происшествие.

- Фиксация событий оказывает пользу и в работе пожарной сигнализации. В случае возгорания на объекте, информация о количестве присутствующих в помещениях людей будет крайне важна для организации спасательных работ.

- При организации ложного срабатывания данные СКУД помогут выяснить его причину и принять меры.

- Срабатывание пожарной сигнализации даст сигнал на срабатывание технических средств, входящих в состав системы — все пожарные выходы будут быстро разблокированы.

- Техническое оборудование СКУД интегрированное с пожарной сигнализацией и установленное в лифтах отключит их в случае возгорания или задымления.

Устройства и оборудование СКУД

От самых простых (с пропуском через одну дверь на вход и выход) и до самых сложных (с десятком объектов, комнат, входов и выходов) контроль доступом может содержать в себе различные модификации и конфигурации. Так или иначе, каждая система обязательно содержит:

Оборудование ограничения доступа

Устанавливается на проходе или проезде охраняемой территории:

турникеты — устанавливаются в тех местах, где необходимо осуществить контролируемый проход людей (офисе, общественном транспорте и т.п.). Турникеты различают:

- поясные;

- полноростовые.

шлагбаумы и ворота — устанавливаются при въезде на защищенную территорию организации, на автомобильных стоянках, на частной территории. Ряд из требований:

- хорошая устойчивость к погодным изменениям;

- возможность дистанционного управления.

шлюзовые кабины — применяют на объектах с повышенной мерой безопасности. Различают два вида:

- шлюзы тамбурного типа (человек заходит в 1-ю дверь и попадает в своего рода тамбур. Предъявляет личный идентификатор (биометрические параметры: сетчатка глаза, отпечаток пальца, голос), личное удостоверение и только в случае соответствия перед ним открывается 2-ая дверь, в противном случае человек остается заблокированным в комнате между двух дверей, до выяснения обстоятельств);

- шлюзы-ротанты (аналог первого метода, только имеет более высокую пропускную способность, т.к. вместо дверей применяют турникеты).

болларды — дорожные столбы, имеющие возможность опускаться и подниматься при необходимости, тем самым предоставляя доступ или блокируя несанкционированный проезд автомобилем на охраняемый объект.

Оборудование для идентификации доступа

Идентификация человека осуществляется с помощью считывающего устройства, которое принимает и обрабатывает информацию содержащуюся на специальном носителе.

Устройства для идентификации по виду различают:

- магнитные (карты с магнитным деталями или же технологией Виганда);

- электронные (соответствующие ключи, дистанционные карты);

- оптические (специальные метки, карты со штрих-кодом);

- акустические (передача с помощью закодированного звукового сигнала);

- биометрические (отпечатки пальцев, форма лица, сетчатка глаза);

- комбинированные (применяются не одна, а ряд вышеописанных технологий).

Считыватели идентификаторов различают:

- контактные (путем нажатия кнопок на клавиатуре, непосредственным прикладыванием ключа, поворотом механизмов);

- бесконтактными (путем поднесения устройства идентификации на определенное расстояние к считывателю);

- комбинированными.

Контроллер

Для всей системы нужен центральный компьютер (контроллер), который будет осуществлять сбор, анализ и хранения информации с устройств идентификации. Предоставленный идентификатор человеком, анализируется ПК, сравнивается с информацией хранимой в памяти и, соответственно, контроллер будет принимать решение за тем, кому предоставить доступ, а кто его не получит в силу каких-либо причин. Так же он осуществляет управление за системами безопасности, если таковы были предусмотрены: видеонаблюдением, охранной и пожарной сигнализацией.

Вспомогательные устройства и оборудование

Чтобы обеспечить установку полноценной СКУД и взаимодействие системы друг с другом, также потребуется вспомогательные элементы. К ним относятся:

- кабель;

- конверторы среды;

- монтажная фурнитура;

- источники питания (аккумуляторы, бесперебойный блоки питания);

- доводчики для дверей;

- датчики (герконы, движения);

- кнопки выхода;

- камеры видеонаблюдения;

- извещатели (устройства охранной и пожарной сигнализации);

- программное обеспечение.

Критерии выбора

Каждая система разрабатывается с учётом следующих факторов:

- Задачи, возлагаемые на СКУД – на будущие параметры влияет их количество и особенности.

- Необходимость дополнительных функций и сопряжения с другими средствами – подключение камер видеонаблюдения, биометрических датчиков, турникетов, считывателей, идентификаторов.

- Тип СКУД по размерам объекта – в небольшом магазине достаточно автономного оборудования, а при обслуживании бизнес-центра или корпорации надо разворачивать многоуровневый сетевой комплекс.

Специалисты советуют – на что обратить внимание, чтобы избежать ошибки при выборе:

- до начала внедрения СКУД полностью обследовать объект для определения оптимального размещения пунктов пропуска, где проход будет свободным без создания очередей;

- уточнить возможную интеграцию с другими элементами безопасности;

- определить конструктивное исполнение устройств для обеспечения сохранности от внешних и климатических воздействий;

- рассчитать минимизацию влияния на устойчивость связи в СКУД электромагнитных излучений силовых кабелей, проходящих в непосредственной близости;

- проверить производительность и совместимость программного обеспечения с нужным числом сотрудников;

- предусмотреть ситуации с перегревом контроллера в случае большого пропускного потока;

- поставить аварийный блок питания;

- заказать партию пропусков в соответствии с устанавливаемой СКУД с учётом возможных повреждений и утрат.

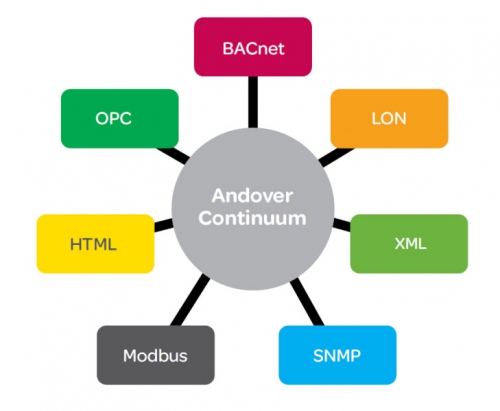

IP системы. Интеграция с СОТС и СОТ

Сетевые технологии становятся неотъемлемой частью систем безопасности. Основные факторы, ускоряющие процесс развития IP технологий в охранных системах – постоянное удешевление оборудования (показатели качества изготовления и выбор при этом так же улучшаются), повсеместное распространение IP сети, широкие возможности интеграции.

Кроме интеграция через протоколы IP, уровни интеграции оборудования СКУД и систем охранной сигнализации и систем охранного телевидения объекта могут быть следующими:

- Релейный – способ использует «сухие контакты» выходов на блоках систем. Стандартное сочетание – вывод на монитор изображения телекамеры по сигналу с извещателя охранной сигнализации;

- Аппаратный уровень интеграции подразумевает совместное использование оборудования двумя системами. Обычно, таким образом сочетают систему контроля доступом и систему охранной сигнализации. При интеграции с системой охранного телевидения требуется программно-аппаратный уровень взаимодействия систем;

- Программно – аппаратный уровень подразумевает применение IP технологий, когда несколько систем осуществляют обмен данными, в т.ч. внутренними, с использованием IP сети. Вывод информации для пользователей системы осуществляется так же с использованием IP сети.

Программно-аппаратная интеграция позволяет иметь единую базу данных и вся информация может быть отображена из единого интерфейса управления, в наглядном виде, с совмещением мнемо-схемы объекта, видеоряда и событийных потоков. Таким образом, один-два сотрудника службы безопасности смогут контролировать обстановку на объекте более значительных размеров, а это ведёт к снижению финансовых затрат и улучшению общего контроля работы службы безопасности.

Назначение и задачи СКУД

Система

контроля и управления доступом (СКУД)

– это совокупность программных и

технических средств, а также

организационно-методических мероприятий,

с помощью которых решается задача

контроля и управления посещением

охраняемого объекта.

СКУД

может решать такие задачи, как оперативный

контроль местонахождения персонала и

время нахождения персонала на объекте.

С помощью программных средств реализуется

функция расчёта отработанного сотрудниками

времени. Зачастую на предприятиях СКУД

интегрируется с системой охранно-пожарной

сигнализации для комплексного решения

задач безопасности. Тем самым можно

обеспечить реакции охранной на попытки

несанкционированного доступа, взлома

дверей и т.п.; возможность автоматической

постановки/снятия с охраны помещений

по факту прохода в зону доступа сотрудника;

предоставление свободного выхода в

случае возникновения пожара.

Автоматизация

Чтобы связать NFC-метки с нашим умным домом, потребуется создать 5 автоматизаций:

-

Срабатывание сигнализации (запускается, когда мы заходим в квартиру)

-

Включение режима охраны (прикладываем метку и уходим из дома)

-

Отключение режима охраны (прикладываем метку, когда пришли домой)

-

Включение сирены

-

Отключение сирены

Срабатывание сигнализации

В качестве триггера используется датчик открытия двери. Когда дверь открывается при условии, что включен режим охраны, запускается наша автоматизация. В блоке с действиями я задал мигание шлюзом Xiaomi и диодом на ESP-32. Вы можете использовать любые другие действия.

Включение режима охраны

Триггер — чтение метки с заданным на этапе настройки ESP uid. Пока мы выходим из квартиры, шлюз мигает оранжевым светом. После того, как включился режим охраны, загорается диод на ESP, а шлюз включает статичный красный свет на 3 секунды и гаснет.

Отключение режима охраны

В этой автоматизации в качестве триггера снова используется RFID-метка. Условием является включенный или включающийся режим охраны. Последний предусмотрен на случай, если собрались уходить из дома, приложили карточку и вспомнили про включенный утюг. При валидной метке коротко включается диод на ESP и зелёная подсветка на шлюзе.

Включение сирены

Пока что я не особо заморачивался с индикацией, поэтому в автоматизации только сирена из встроенных звуков шлюза. В будущем планирую дополнительно выводить звук на умную колонку и мигать люстрой.

Отключение сирены

От «отключения режима охраны» отличается лишь условием по статусу alarm_control_panel.ha_alarm (здесь triggered) и отключением сирены или другой индикации.

Производители СКУД

На отечественном рынке есть множество российских и зарубежных производителей, между которыми существует жесткая конкуренция. В лидерах находятся те, кто производит весь комплекс оборудования для монтажа СКУД. Определяющими среди потребителей являются качество и цена производимых контроллеров и программного обеспечения.

Из российских производителей самыми популярными по данным интернет — ресурсов Яндекса являются:

- Компания «PERco» с производственной базой в г. Санкт-Петербурге, реализует свою продукцию не только в России, но и в около 100 странах мира;

- Компания «Parsec», выпускающую продукцию под логотипом Parsec около 20 лет;

- Компания «IronLogic» работает на рынке оборудования СКУД более 10 лет, реализует свою продукцию в более чем 30 странах мира;

- Компания «Sigur» (ех Сфинкс);

- Компания «RusGuard»;

- Компания «Прософт Биометрикс»;

- Компания «Эра новых технологий».

Среди зарубежных производителей выделяются следующие:

- Компания «Hid Global» — крупнейший производитель на мировом рынке в отрасли безопасности;

- Компания «NedAp», производитель специализирующийся на радиочастотных бесконтактных идентификаторах с производством в Нидерландах.

- Компания «Suprema», корейский производитель, выпускающий биометрические устройства для СКУД;

- Компания «ZKTeco», выпускает весь комплект оборудования для систем доступа, но специализируется на биометрических компонентах идентификации, как любой китайский производитель реализует продукцию по низким ценам, но сохраняет при этом хорошее качество.

Некоторые рекомендации по приобретению и установке

Избежать ошибок при внедрении СКУД помогут следующие советы.

- Перед началом внедрения следует провести полное обследование объекта. Следует выбрать оптимальное расположение постов пропуска. Проход сотрудников должен быть свободным без создания очередей.

- Определиться с возможной интеграцией СКУД с другими системами безопасности. При ее наличии лучше сразу устанавливать сетевой вариант системы.

- Оборудование должно иметь конструктивное исполнение для нормального функционирования в климатических условиях данной местности. Это должно обеспечить сохранность узлов, например, от коррозии.

- Для обеспечения нормальной связи между элементами СКУД. Следует минимизировать влияние электромагнитного излучения находящихся вблизи силовых кабелей. Прокладку линий связи системы доступа следует проводить не ближе 0,5 м от них и пересекать строго под прямым углом.

- Перед монтажом необходимо проверить работу программного обеспечения. Система должна быть рассчитана на число работающих сотрудников, компьютер не должен виснуть при работе. Такая проверка сократит время на пусконаладочные работы.

- Предусмотреть возможность перегрева контроллера при большом потоке людей. Существуют методы доработки системы, повышающие ее устойчивость к перегрузкам.

- Необходимо установить аварийный источник питания. Нельзя исключать случаи непредвиденных вариантов функционирования.

- Исполнительные устройства пропуска (турникеты) не должны быть сомнительного качества. Они обязаны быть изготовлены из качественного материала и стабильно функционировать.

- При заказе партии пропусков следует убедиться в их соответствии с устанавливаемой системой доступа. Количество следует заказать с учетом возможных потерь и повреждений.

В условиях острой конкуренции всегда существует риск совершения действий, которые могут навредить развитию бизнеса. Система контроля и управления доступом охраняет его от попыток создания проблем нормальному процессу функционирования. Рынок может предложить системы разного уровня сложности

Важно правильно сориентироваться во всем многообразии СКУД и выбрать самую экономичную и одновременно надежную в эксплуатации

Как запитать систему?

В системах контроля доступа используются источники

питания постоянного тока напряжением 12 Вольт. Номинальный ток источника питания должен быть

не ниже, чем потребляемый всеми компонентами ток — его можно подсчитать простым суммированием указанных в

характеристиках оборудования значений потребляемого тока. При использовании источника

бесперебойного питания время работы системы от аккумулятора легко рассчитать, разделив емкость аккумулятора

в Ампер-часах на потребляемый ток, например аккумулятор 7 А⋅ч должен обеспечивать работоспособность системы,

потребляющей 0,5 А, в течение 14 часов. Электромеханические и моторные замки потребляют в момент открывания

значительный ток, поэтому для их подключения нужно использовать провод

сечением 0,5 мм² или более.

Какие виды СКУД бывают

Контроль доступа делится на автономные и сетевые виды по способу управления. Первый вариант легче монтируется. Для него не нужно прокладывать длинные кабельные линии и устанавливать централизованное управление с применением компьютеров. Такие устройства чаще всего используются в офисах.

Их минусом является невозможность хранить и накапливать информацию. Это значит, что они не смогут формировать отчеты, вести учет за перемещением работников и временем, которое они проводят на объекте. Помимо этого, в автономном СКУД нельзя заносить и своевременно убирать идентификационный код.

Системы управления доступом и контролем в сетевом типе находятся под управлением центрального компьютера. Он служит связующим звеном в работе периферийных устройств автоматической системы контроля. Также в таком варианте можно оперативно менять ключи доступа для устройств, преграждающих путь.

В отличие от автономного, этот вариант систематизирует и накапливает информацию о людях, которые посетили или ушли (уехали) с объекта. Кроме того, ПО централизованного компьютера позволяет контролировать трудовую дисциплину персонала и вести учет времени, которое они провели на работе. Этот тип контроля незаменим для объектов со сложной структурой и большим количеством сотрудников. Сетевая система скуд более многофункциональна и совершенна, чем автономная. Но и стоимость ее намного выше.

Преграждающее устройство

В эту категорию входят:

- турникеты;

- ворота и шлагбаумы;

- шлюзовые кабины;

- электромеханические или электромагнитные замки;

- электрозащелки;

- дорожные автоматические барьеры.

Такие устройства получают команды с контролирующего прибора и не дают зайти на территорию под охраной. Вход будет открыт только после предъявления специального ключа, брелка, карточки или метки. Монтировать такое оборудование должны специалисты. Можно доверить эту работу мастерам или фирмам.

Идентификатор

Таким устройством является ключ с заранее записанной на него информацией. Кроме того, идентификатором может быть даже трехмерное изображение лица, рисунок на сетчатке глаза или уникальный отпечаток пальца. Опознавательным знаком в охране служит также код, вводимый с клавиатуры.

Контроллер

Основной задачей этого прибора является принятие решений, программирование алгоритмов и принципов работы, обработка данных и хранение кодов в базе данных. Без контроллера невозможна нормальная работа всего остального оборудования. Он является своеобразным “сердцем” периферийных устройств. Если вдруг случаются аварии электросети, прибор продолжает питаться от внешнего блока резервного питания или собственного аккумулятора. Поэтому ему не страшны даже длительные отключения света.

Считыватель

Такое периферийное оборудование идентифицирует и расшифровывает код, который поступает к нему с брелка, карты или метки. Также считыватель может узнавать человека по сетчатке, особой присущей только пользователю форме лица или узорам на пальцах. В этом ему помогает встроенный биометрический доступ к сканеру. Для того чтобы защитить прибор от вандалов, выбирайте корпус из стали. Он обладает хорошей механической прочностью.

Технические средства для управления движением персонала и посетителей

Мы уже немного рассказывали о технических частях СКУД. Теперь можно разобраться с ними подробнее и рассмотреть их возможности и характеристики.

Электронные и биометрические идентификаторы пользователя

Самым распространённым подходом к организации идентификации были и остаются пластиковые карты контроля доступа.

Вот такие метки могут использоваться в качестве идентификаторов

Вот такие метки могут использоваться в качестве идентификаторов

Они могут использовать различные методики считывания данных: штрих-код, магнитную ленту или интеллектуальную систему. Также многие компании используют электронные таблетки — миниатюрные микросхемы, облачённые в металлический корпус. Это Touch Memory, или контактная память.

Простейшая карта контроля доступа с чипом

Простейшая карта контроля доступа с чипом

Простейший вариант контактной памяти вы, возможно, используете ежедневно — это ключ от домофона, с помощью которого можно пройти в свой подъезд.

Очевидная уязвимость таких идентификаторов — возможность кражи, утери или клонирования. Более надёжный способ идентификации определённого человека — биометрический контроль доступа.

Сетчатка глаза является уникальной особенностью каждого человека

Сетчатка глаза является уникальной особенностью каждого человека

В отличие от электронных физических идентификаторов здесь считываются уникальные особенности самого человека. Самые распространённые — сканер отпечатков пальцев или сетчатки глаза. Это статические методы, которые используют неизменяемые характеристики человека.

Отпечатки человека также не могут быть у двух разных людей

Отпечатки человека также не могут быть у двух разных людей

Более сложные системы используют динамический тип идентификации, когда учитываются поведенческие и изменяемые характеристики человека — подпись, речь, свойства набора с клавиатуры.

Электронные идентификаторы просты в монтаже и стоят недорого, в отличие от более надёжных биометрических типов.

Считыватели

Считыватели, или ридеры, предназначены для чтения данных с идентификаторов с дальнейшей передачей информации контроллеру.

Считыватели имеют много разных реализаций

Считыватели имеют много разных реализаций

Его тип зависит от выбранного метода идентификации. Самый простой пример считывателя — домофон, на котором есть посадочная зона для ключа, которая и является считывателем. В более сложных механизмах используются магнитные считыватели, сканеры отпечатков пальцев и сканеры сетчатки.

Контроллеры

По сути контроллер является главным звеном, решающим, пропускать посетителя в зону или нет.

Контроллер — полностью электронное устройство с собственной памятью и зачастую автономным питанием

Контроллер — полностью электронное устройство с собственной памятью и зачастую автономным питанием

Это отдельный электронный блок, который может быть использован отдельно либо интегрироваться в одно из исполнительных устройств. Контроллеры управляют открытием и закрытием замков, обработкой сигналов от считывателей, сверку кодов идентификаторов с имеющимися в базе. Контроллеры могут быть автономными или входить в состав СКУД.

Исполнительные устройства — замки, турникеты, шлюзовые кабины

Самый простой тип исполнительного устройства выражается в обыкновенных электронных замках.

Турникеты постепенно осовремениваются и совершенствуются

Турникеты постепенно осовремениваются и совершенствуются

Открытие может происходить удаленно с поста или на более близких дистанциях с помощью специального ключа. Также вместе с такими замками могут быть использованы магнитные карты или контактная память.

Шлюзовые кабины обычно используются для интеграции входных групп в здание

Шлюзовые кабины обычно используются для интеграции входных групп в здание

Турникеты тоже являются исполнительным устройством. Они могут быть поясными или полноразмерными. Механизм турникета реализован таким образом, чтобы через него мог пройти всего один идентификатор за раз. Шлюзовые камеры в основном применяются на объектах с повышенным уровнем секретности и безопасности. А ворота и шлагбаумы — для организации контролируемого проезда автомобилей.

Программное обеспечение СКУД

Реализаций программных комплексов систем контроля доступа много. В основном компании, занимающиеся разработкой СКУД, предоставляют готовые комплекты оборудования и написанного под него программного обеспечения.

Пример работы программы СКУД

Пример работы программы СКУД

В общем, на СКУД и вовсе не может быть использовано какое-либо программное обеспечение. Оно нужно лишь для более удобного контроля, сбора информации, аналитики и прочих удалённых возможностей.

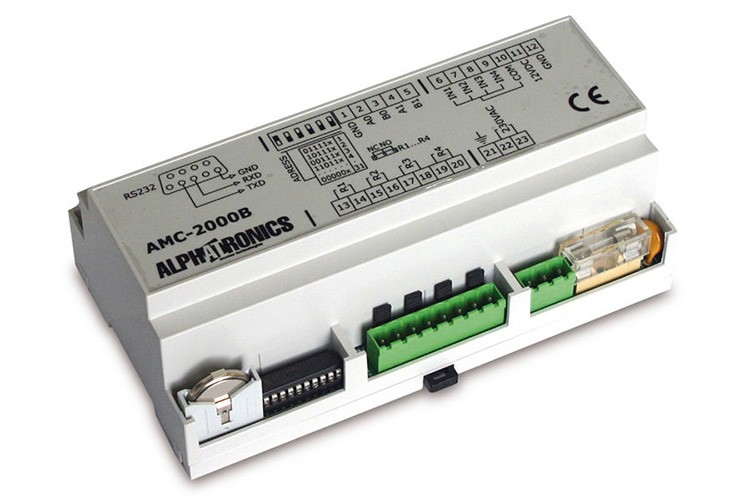

Подключение контроллера СКУД

Контроллер подсоединяется к СКУД через встроенный интерфейс. Современные модели могут иметь несколько интерфейсов. На сегодняшний день наиболее популярными являются:

RS 232 — через него осуществляется подключение к компьютеру. Этот стандарт имеет серьезные технические ограничения. Пропускную способность, не более 9600 Bit/s и максимальную дальность передачи информации, не превышающей 15 м. Для многих устройств, входящих в состав системы доступа данных параметров более чем достаточно. Поэтому, учитывая доступную стоимость технологии, она всё ещё довольно популярна.

RS 485 — у этого стандарта существенно возросла скорость передачи данных 10 Mbit/s, однако она сильно зависит от расстояния до исполнительных устройств. Основное преимущество — это возможность функционирования в дуплексном режиме, то есть возможность получения или отправки информации одновременно на несколько исполнительных устройств;

Ethernet — применяется при необходимости получения удаленного доступа, по каналу которого будет прокачиваться большое количество информации. Скорость передачи данных 10-100 Mbit/s

Что это такое: описание системы

СКУД подсчитывает, сколько времени работали люди и длился их день на предприятии. Кроме того, в нее входит видеонаблюдение, помогающее вести контроль посетителей. Автоматизированный контроль может обладать следующим дополнительным функционалом:

- Antipassback-режим. Исключает возможность прохода больше одного человека на предприятие. Действует в случаях, когда служащий попал в помещение через турникет, и захотел передать карточку для идентификации другому лицу.

- Управление через интернет-сети. Такая опция доступна только сетевым СКУД. Эта опция осуществляет контроль за всеми филиалами крупного предприятия.

- Модуль GSM, посылающий смс-сообщения родителям с информацией о том, что ребенок пришел в школу или другое учебное учреждение.

Еще одной функцией является биометрический контроль. Он позволяет распознавать персонал или человека, пришедшего в гости по отпечатку пальцев, скану лица или сетчатке глаза.

В чем же разница между технологиями RFID и NFC

RFID — это система односторонней связи, в которой данные передаются от тегов к считывающему оборудованию.

Технология NFC — это более новая, более отточенная версия RFID. Она работает на максимальном расстоянии около 10 сантиметров и может быть настроена для одно- или двусторонней связи.

Можно заметить, что NFC как-будто дублирует умение RFID, также читая смарт-теги, благодаря своему режиму чтения / записи. Однако в дополнение к возможностям чтения / записи, NFC имеет два других режима, оба из которых включают динамическую двустороннюю связь: режим оплаты картой и режим связи для обмена данными P2P.

Системы NFC работают на той же частоте, что и системы HF RFID (13,56 МГц). Следовательно, существуют только ограничения по дальности считывания.

Из-за ограничений по дальности считывания устройства NFC должны находиться в непосредственной близости — обычно не более нескольких сантиметров. Вот почему NFC часто используется для безопасной связи, особенно для контроля доступа или в потребительском секторе для бесконтактных платежей.